Kirjoittaja:

Morris Wright

Luomispäivä:

27 Huhtikuu 2021

Päivityspäivä:

1 Heinäkuu 2024

Sisältö

Jos sinulla on jonkin verran tietoa HTML: stä ja Javascriptista, voit päästä verkkosivustoille, jotka on suojattu salasanalla. Jos haluat tietää miten, lue lisää!

Astua

Avaa hakkeroitava sivusto. Syötä väärä käyttäjänimen ja salasanan yhdistelmä. (esim. Käyttäjätunnus: minä ja Salasana: "tai 1 = 1 -) Nyt ilmestyy virheilmoitus, joka kertoo, että käyttäjänimi ja / tai salasana ovat väärät. Kokeilusi alkaa nyt.

Avaa hakkeroitava sivusto. Syötä väärä käyttäjänimen ja salasanan yhdistelmä. (esim. Käyttäjätunnus: minä ja Salasana: "tai 1 = 1 -) Nyt ilmestyy virheilmoitus, joka kertoo, että käyttäjänimi ja / tai salasana ovat väärät. Kokeilusi alkaa nyt.  Napsauta hiiren kakkospainikkeella missä tahansa virhesivulla. Napsauta "Näytä lähde" tai "Näytä lähdeversio".

Napsauta hiiren kakkospainikkeella missä tahansa virhesivulla. Napsauta "Näytä lähde" tai "Näytä lähdeversio".  Nyt HTML-koodi ilmestyy Javascriptin mukana. Sieltä löydät jotain, joka näyttää tältä: ...._ form action = "... Kirjaudu ...."> Kopioi nämä kirjautumistiedot kopioimalla sen sivun URL-osoite, jolla olet. (esim .: "_form .......... action = http: //www.targetwebsite.com/login .......>")

Nyt HTML-koodi ilmestyy Javascriptin mukana. Sieltä löydät jotain, joka näyttää tältä: ...._ form action = "... Kirjaudu ...."> Kopioi nämä kirjautumistiedot kopioimalla sen sivun URL-osoite, jolla olet. (esim .: "_form .......... action = http: //www.targetwebsite.com/login .......>")  Sitten poistat JavaScriptin, joka vahvistaa tietosi palvelimella. Tee tämä varovasti, koska hakkerointi sivustoon riippuu siitä, kuinka tehokkaasti poistat JavaScriptin.

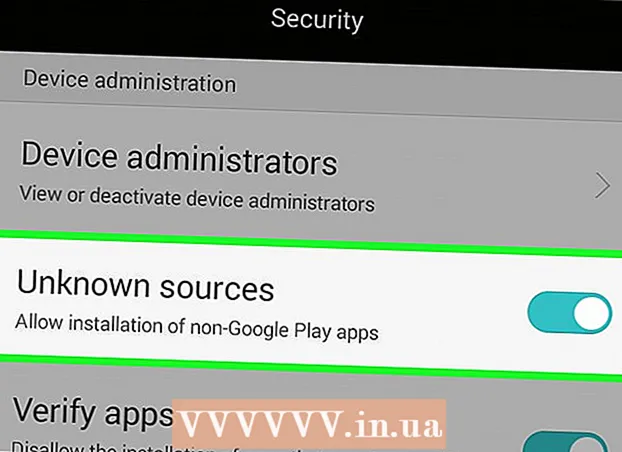

Sitten poistat JavaScriptin, joka vahvistaa tietosi palvelimella. Tee tämä varovasti, koska hakkerointi sivustoon riippuu siitä, kuinka tehokkaasti poistat JavaScriptin.  Katso sitten huolellisesti "_input name =" password "type =" password ">" [ilman lainausmerkkejä] -> korvaa "_type = password>" sanoilla "_type = text>". Tarkista, onko salasanan enimmäispituus alle 11, jos näin on, lisää se 11: een.

Katso sitten huolellisesti "_input name =" password "type =" password ">" [ilman lainausmerkkejä] -> korvaa "_type = password>" sanoilla "_type = text>". Tarkista, onko salasanan enimmäispituus alle 11, jos näin on, lisää se 11: een.  Siirry nyt tiedostoon => save as ja tallenna se kiintolevylle laajennuksella .html (esim. c: chan.html).

Siirry nyt tiedostoon => save as ja tallenna se kiintolevylle laajennuksella .html (esim. c: chan.html).  Avaa kohdesivu uudelleen kaksoisnapsauttamalla tallentamaasi tiedostoa "chan.html". Nykyisellä sivulla on joitain muutoksia alkuperäiseen verrattuna, mutta älä huoli.

Avaa kohdesivu uudelleen kaksoisnapsauttamalla tallentamaasi tiedostoa "chan.html". Nykyisellä sivulla on joitain muutoksia alkuperäiseen verrattuna, mutta älä huoli.  Anna käyttäjänimi [esim. hakkeri] ja salasana [esim. "Tai 1 = 1 -]. Nyt olet murtanut koodin ja voit käyttää List User -tiliä palvelimen tietokantaan tallennettuna.

Anna käyttäjänimi [esim. hakkeri] ja salasana [esim. "Tai 1 = 1 -]. Nyt olet murtanut koodin ja voit käyttää List User -tiliä palvelimen tietokantaan tallennettuna.

Varoitukset

- Tee koodaus ja muutokset erittäin tarkasti, koska voit hakkeroida sivuston riippuu siitä, kuinka tehokkaasti poistat JavaScriptin.