Kirjoittaja:

Mark Sanchez

Luomispäivä:

28 Tammikuu 2021

Päivityspäivä:

1 Heinäkuu 2024

Sisältö

1 Irrota tietokone Internetistä. Tee tämä, jos luulet, että joku muu voi käyttää sitä. Irrota Ethernet-kaapelit ja Wi-Fi-yhteys.- Ilmeisimmät merkit aktiivisesta luvattomasta käytöstä ovat kohdistimen siirtäminen, ohjelmien käynnistäminen tai tiedostojen poistaminen ilman sinun osallistumistasi. Kaikkien ponnahdusikkunoiden ei kuitenkaan pitäisi hälyttää sinua - ne näkyvät myös monien ohjelmien automaattisen päivitysprosessin aikana.

- Hidas Internet -yhteys tai tuntemattomat ohjelmat eivät välttämättä ole seurausta luvattomasta käytöstä.

2 Tarkista äskettäin avattujen tiedostojen ja ohjelmien luettelo. Sekä Windows- että Mac -tietokoneissa on helppo nähdä, mitkä tiedostot avattiin viimeksi ja mitä ohjelmia on äskettäin käytetty. Jos nämä luettelot sisältävät tuntemattomia esineitä, on mahdollista, että joku pääsee tietokoneeseesi. Tarkista se seuraavasti:

2 Tarkista äskettäin avattujen tiedostojen ja ohjelmien luettelo. Sekä Windows- että Mac -tietokoneissa on helppo nähdä, mitkä tiedostot avattiin viimeksi ja mitä ohjelmia on äskettäin käytetty. Jos nämä luettelot sisältävät tuntemattomia esineitä, on mahdollista, että joku pääsee tietokoneeseesi. Tarkista se seuraavasti: - Windows: Jos haluat nähdä äskettäin avatut tiedostot, avaa File Explorer painamalla Windows + E. Tarkista pääpaneelin alaosasta "Viimeisimmät tiedostot" nähdäksesi, onko niiden joukossa jotain, jota et itse avannut. Näet myös luettelon viimeaikaisista asiakirjoista Käynnistä -valikon yläosassa.

- Mac: Napsauta Apple -valikkoa näytön vasemmassa yläkulmassa ja valitse Viimeksi. Napsauta sitten Sovellukset (viimeksi käytettyjen ohjelmien luettelo), Dokumentit (tiedostojen luettelo) tai Palvelimet (luettelo poistetuista lähtevä liitännät).

3 Käynnistä Task Manager tai System Monitor. Näiden apuohjelmien avulla voit tunnistaa aktiiviset prosessit.

3 Käynnistä Task Manager tai System Monitor. Näiden apuohjelmien avulla voit tunnistaa aktiiviset prosessit. - Paina Windowsissa Ctrl + Vaihto + Esc.

- Avaa Mac OS -käyttöjärjestelmässä Applications (Sovellukset) -kansio, kaksoisnapsauta Utilities (Apuohjelmat) ja kaksoisnapsauta sitten System Monitor.

4 Etsi käynnissä olevien ohjelmien luettelosta ohjelmat etäkäyttöä varten. Etsi myös tuntemattomia tai epäilyttäviä ohjelmia tästä luettelosta. Tässä on joitain suosittuja etäkäyttöohjelmistoja, jotka voidaan asentaa ilman käyttäjän tietämystä:

4 Etsi käynnissä olevien ohjelmien luettelosta ohjelmat etäkäyttöä varten. Etsi myös tuntemattomia tai epäilyttäviä ohjelmia tästä luettelosta. Tässä on joitain suosittuja etäkäyttöohjelmistoja, jotka voidaan asentaa ilman käyttäjän tietämystä: - VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC, TeamViewer.

- Etsi myös tuntemattomia tai epäilyttäviä ohjelmia. Jos et tiedä tämän tai toisen aktiivisen prosessin tarkoitusta, etsi siitä tietoa Internetistä.

5 Huomaa epätavallisen korkea suorittimen käyttö. Se näkyy Task Managerissa tai System Monitorissa. Suuri suorittimen käyttö on normaalia eikä tarkoita vaarantunutta tietokonetta, mutta jos se ilmenee, kun kukaan ei käytä tietokonetta, todennäköisesti monet prosessit ovat käynnissä taustalla, mikä on erittäin epäilyttävää. Muista, että korkea suorittimen käyttö voi tarkoittaa yksinkertaisesti taustapäivityksiä tai suuria tiedostojen latauksia (jotka olet ehkä unohtanut).

5 Huomaa epätavallisen korkea suorittimen käyttö. Se näkyy Task Managerissa tai System Monitorissa. Suuri suorittimen käyttö on normaalia eikä tarkoita vaarantunutta tietokonetta, mutta jos se ilmenee, kun kukaan ei käytä tietokonetta, todennäköisesti monet prosessit ovat käynnissä taustalla, mikä on erittäin epäilyttävää. Muista, että korkea suorittimen käyttö voi tarkoittaa yksinkertaisesti taustapäivityksiä tai suuria tiedostojen latauksia (jotka olet ehkä unohtanut).  6 Tarkista tietokoneesi virusten ja haittaohjelmien varalta. Jos sinulla on Windows 10, voit käyttää sisäänrakennettuja skannaustyökaluja: asetukset > Päivitykset ja turvallisuus > Windowsin suojaus... Mac -käyttäjät voivat löytää tietoja Mac -skannaustyökalujen käytöstä.

6 Tarkista tietokoneesi virusten ja haittaohjelmien varalta. Jos sinulla on Windows 10, voit käyttää sisäänrakennettuja skannaustyökaluja: asetukset > Päivitykset ja turvallisuus > Windowsin suojaus... Mac -käyttäjät voivat löytää tietoja Mac -skannaustyökalujen käytöstä. - Jos tietokoneessasi ei ole virustentorjuntaohjelmistoa, lataa asennusohjelma toiseen tietokoneeseen ja kopioi se tietokoneellesi USB -aseman avulla. Asenna virustentorjunta ja skannaa järjestelmä.

- Yksi ilmaisista ja helppokäyttöisistä haittaohjelmien skannauksista sekä Windowsille että Macille on Malwarebytes Anti-Malware. Sen voi ladata osoitteesta https://www.malwarebytes.com.

7 Aseta havaittu haittaohjelma karanteeniin. Jos virustentorjunta- tai haittaohjelmatarkistus löytää epäilyttäviä esineitä, aseta ne karanteeniin, jotta ne eivät enää voi vahingoittaa järjestelmää.

7 Aseta havaittu haittaohjelma karanteeniin. Jos virustentorjunta- tai haittaohjelmatarkistus löytää epäilyttäviä esineitä, aseta ne karanteeniin, jotta ne eivät enää voi vahingoittaa järjestelmää.  8 Lataa ja suorita Malwarebytes Anti-Rootkit Beta. Tämän ohjelman voi ladata ilmaiseksi verkkosivustolta malwarebytes.org/antirootkit/... Anti-Rootkit Beta havaitsee ja poistaa rootkitit, jotka ovat haittaohjelmia, joiden avulla hyökkääjä voi jalansijaa järjestelmässä ja piilottaa tunkeutumisen jäljet. Täysi järjestelmän tarkistus kestää jonkin aikaa.

8 Lataa ja suorita Malwarebytes Anti-Rootkit Beta. Tämän ohjelman voi ladata ilmaiseksi verkkosivustolta malwarebytes.org/antirootkit/... Anti-Rootkit Beta havaitsee ja poistaa rootkitit, jotka ovat haittaohjelmia, joiden avulla hyökkääjä voi jalansijaa järjestelmässä ja piilottaa tunkeutumisen jäljet. Täysi järjestelmän tarkistus kestää jonkin aikaa.  9 Seuraa tietokoneen käyttäytymistä haittaohjelmien poistamisen jälkeen. Vaikka virustorjunta ja / tai muu ohjelma on löytänyt ja poistanut haittaohjelmia, seuraa tietokoneen käyttäytymistä ja selvitä, onko siellä piilotettuja haittaohjelmia.

9 Seuraa tietokoneen käyttäytymistä haittaohjelmien poistamisen jälkeen. Vaikka virustorjunta ja / tai muu ohjelma on löytänyt ja poistanut haittaohjelmia, seuraa tietokoneen käyttäytymistä ja selvitä, onko siellä piilotettuja haittaohjelmia.  10 Vaihda kaikki salasanat. Jos tietokoneesi on vaarantunut, hyökkääjä on todennäköisesti saanut salasanasi keyloggerilla. Vaihda tässä tapauksessa eri tilien salasanat. Älä käytä samaa salasanaa eri sivustoille tai palveluille.

10 Vaihda kaikki salasanat. Jos tietokoneesi on vaarantunut, hyökkääjä on todennäköisesti saanut salasanasi keyloggerilla. Vaihda tässä tapauksessa eri tilien salasanat. Älä käytä samaa salasanaa eri sivustoille tai palveluille.  11 Kirjaudu ulos kaikista tileistä. Tee tämä salasanan vaihdon jälkeen. Kirjaudu ulos tileiltä kaikilla laitteilla, joilla käytät näitä tilejä. Tässä tapauksessa hyökkääjä ei voi käyttää vanhoja salasanoja.

11 Kirjaudu ulos kaikista tileistä. Tee tämä salasanan vaihdon jälkeen. Kirjaudu ulos tileiltä kaikilla laitteilla, joilla käytät näitä tilejä. Tässä tapauksessa hyökkääjä ei voi käyttää vanhoja salasanoja.  12 Asenna käyttöjärjestelmä uudelleen, jos et pysty estämään tietokoneen luvatonta käyttöä. Tämä on ainoa luotettava tapa estää tunkeutuminen ja päästä eroon kaikista haitallisista tiedostoista. Varmuuskopioi tärkeät tiedot ennen järjestelmän uudelleenasentamista, koska järjestelmän uudelleenasennus poistaa kaikki tiedot.

12 Asenna käyttöjärjestelmä uudelleen, jos et pysty estämään tietokoneen luvatonta käyttöä. Tämä on ainoa luotettava tapa estää tunkeutuminen ja päästä eroon kaikista haitallisista tiedostoista. Varmuuskopioi tärkeät tiedot ennen järjestelmän uudelleenasentamista, koska järjestelmän uudelleenasennus poistaa kaikki tiedot. - Kun varmuuskopioit tiedot, skannaa jokainen tiedosto, koska on olemassa riski, että vanhat tiedostot johtavat uudelleen asennetun järjestelmän tartuntaan.

- Lue tästä artikkelista lisätietoja Windows- tai Mac OS -järjestelmän uudelleenasentamisesta.

Osa 2/2: Luvattoman käytön estäminen

1 Määritä virustorjuntaohjelmistosi automaattiset päivitykset. Nykyaikainen virustorjunta havaitsee haittaohjelman ennen kuin se pääsee tietokoneellesi. Windowsin mukana tulee Windows Defender, joka on melko hyvä virustorjunta, joka toimii ja päivittyy taustalla. Voit myös ladata erinomaisen ja ilmaisen virustentorjunnan, kuten BitDefender, Avast! tai AVG. Muista, että tietokoneeseen voidaan asentaa vain yksi virustentorjuntaohjelma.

1 Määritä virustorjuntaohjelmistosi automaattiset päivitykset. Nykyaikainen virustorjunta havaitsee haittaohjelman ennen kuin se pääsee tietokoneellesi. Windowsin mukana tulee Windows Defender, joka on melko hyvä virustorjunta, joka toimii ja päivittyy taustalla. Voit myös ladata erinomaisen ja ilmaisen virustentorjunnan, kuten BitDefender, Avast! tai AVG. Muista, että tietokoneeseen voidaan asentaa vain yksi virustentorjuntaohjelma. - Lue tästä artikkelista lisätietoja Windows Defenderin ottamisesta käyttöön.

- Lue tästä artikkelista lisätietoja virustorjuntaohjelmiston asentamisesta (tällöin Windows Defender sammuu automaattisesti).

2 Määritä palomuuri. Ellet omista palvelinta tai suorita etäkäyttöohjelmaa, portteja ei tarvitse pitää auki. Useimmat avoimia portteja tarvitsevat ohjelmat käyttävät UPnP: tä, mikä tarkoittaa, että portit avataan ja suljetaan tarpeen mukaan. Pysyvästi avoimet portit ovat järjestelmän suurin haavoittuvuus.

2 Määritä palomuuri. Ellet omista palvelinta tai suorita etäkäyttöohjelmaa, portteja ei tarvitse pitää auki. Useimmat avoimia portteja tarvitsevat ohjelmat käyttävät UPnP: tä, mikä tarkoittaa, että portit avataan ja suljetaan tarpeen mukaan. Pysyvästi avoimet portit ovat järjestelmän suurin haavoittuvuus. - Lue tämä artikkeli ja tarkista sitten, onko kaikki portit suljettu (ellet omista palvelinta).

3 Ole varovainen sähköpostin liitteiden kanssa. Ne ovat suosituin tapa levittää viruksia ja haittaohjelmia. Avaa liitteet tuntemiesi ihmisten kirjeisiin, ja jopa tässä tapauksessa on parempi ottaa yhteyttä lähettäjään ja selvittää, lähettikö hän liitteitä. Jos lähettäjän tietokone on saanut tartunnan, haittaohjelma lähetetään ilman hänen tietämistään.

3 Ole varovainen sähköpostin liitteiden kanssa. Ne ovat suosituin tapa levittää viruksia ja haittaohjelmia. Avaa liitteet tuntemiesi ihmisten kirjeisiin, ja jopa tässä tapauksessa on parempi ottaa yhteyttä lähettäjään ja selvittää, lähettikö hän liitteitä. Jos lähettäjän tietokone on saanut tartunnan, haittaohjelma lähetetään ilman hänen tietämistään.  4 Aseta vahvat salasanat. Jokaisella suojatulla tilillä tai ohjelmalla on oltava ainutlaatuinen ja vahva salasana. Tässä tapauksessa hyökkääjä ei voi käyttää tilin salasanaa murtautuakseen toiseen. Etsi Internetistä tietoja salasanojen hallinnan käytöstä.

4 Aseta vahvat salasanat. Jokaisella suojatulla tilillä tai ohjelmalla on oltava ainutlaatuinen ja vahva salasana. Tässä tapauksessa hyökkääjä ei voi käyttää tilin salasanaa murtautuakseen toiseen. Etsi Internetistä tietoja salasanojen hallinnan käytöstä.  5 Älä käytä ilmaisia Wi-Fi-yhteyspisteitä. Tällaiset verkot ovat turvattomia, koska et voi tietää, valvooko joku saapuvaa ja lähtevää liikennettäsi. Valvoen liikennettä hyökkääjä voi päästä käsiksi selaimeen tai tärkeämpiin prosesseihin. Jos haluat pitää järjestelmän turvassa, kun se on yhteydessä ilmaiseen langattomaan verkkoon, käytä liikennettä salaavaa VPN -palvelua.

5 Älä käytä ilmaisia Wi-Fi-yhteyspisteitä. Tällaiset verkot ovat turvattomia, koska et voi tietää, valvooko joku saapuvaa ja lähtevää liikennettäsi. Valvoen liikennettä hyökkääjä voi päästä käsiksi selaimeen tai tärkeämpiin prosesseihin. Jos haluat pitää järjestelmän turvassa, kun se on yhteydessä ilmaiseen langattomaan verkkoon, käytä liikennettä salaavaa VPN -palvelua. - Tässä artikkelissa on tietoja VPN -palveluun yhdistämisestä.

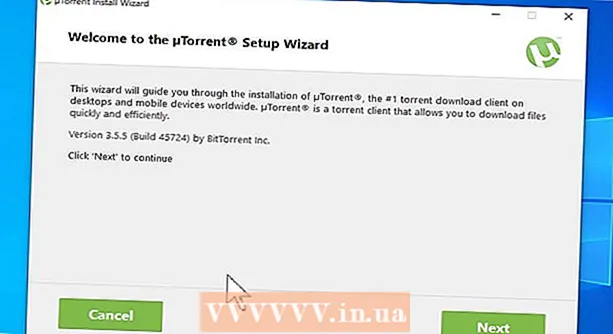

6 Ole varovainen Internetistä ladattujen ohjelmien kanssa. Monet ilmaiset ohjelmat, jotka löytyvät Internetistä, sisältävät ylimääräisiä ja usein tarpeettomia ohjelmistoja. Siksi, minkä tahansa ohjelman asennuksen aikana, valitse mukautettu asennus hylätäksesi tarpeettomat ohjelmistot. Älä myöskään lataa "laittomia" (lisensoimattomia) ohjelmistoja, koska ne voivat sisältää haitallista koodia.

6 Ole varovainen Internetistä ladattujen ohjelmien kanssa. Monet ilmaiset ohjelmat, jotka löytyvät Internetistä, sisältävät ylimääräisiä ja usein tarpeettomia ohjelmistoja. Siksi, minkä tahansa ohjelman asennuksen aikana, valitse mukautettu asennus hylätäksesi tarpeettomat ohjelmistot. Älä myöskään lataa "laittomia" (lisensoimattomia) ohjelmistoja, koska ne voivat sisältää haitallista koodia.

Vinkkejä

- Huomaa, että tietokone saattaa joskus herätä asentamaan päivityksiä. Monet nykyaikaiset tietokoneet on asetettu asentamaan päivitykset automaattisesti, yleensä öisin, kun tietokonetta ei käytetä. Jos tietokone näyttää käynnistyvän itsestään, kun et koske siihen, se todennäköisesti herää lataamaan päivityksiä.

- Todennäköisyys, että joku on saanut etäyhteyden tietokoneeseesi, on olemassa, mutta hyvin pieni. Voit ryhtyä toimiin hyökkäyksen estämiseksi.